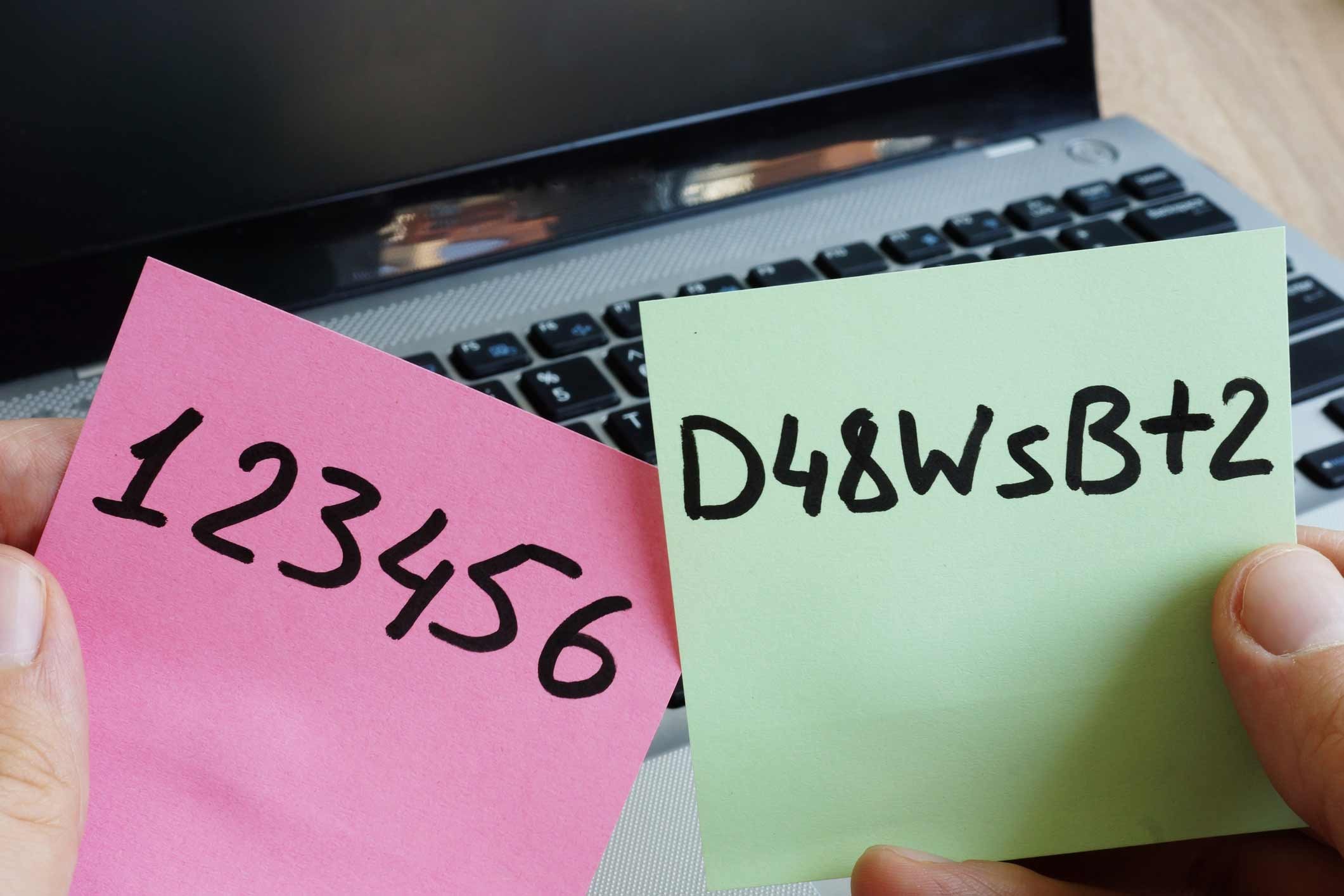

Semaine 13: Tentatives d'hameçonnage sur les comptes Office 365 évitées grâce à l'authentification à plusieurs facteurs

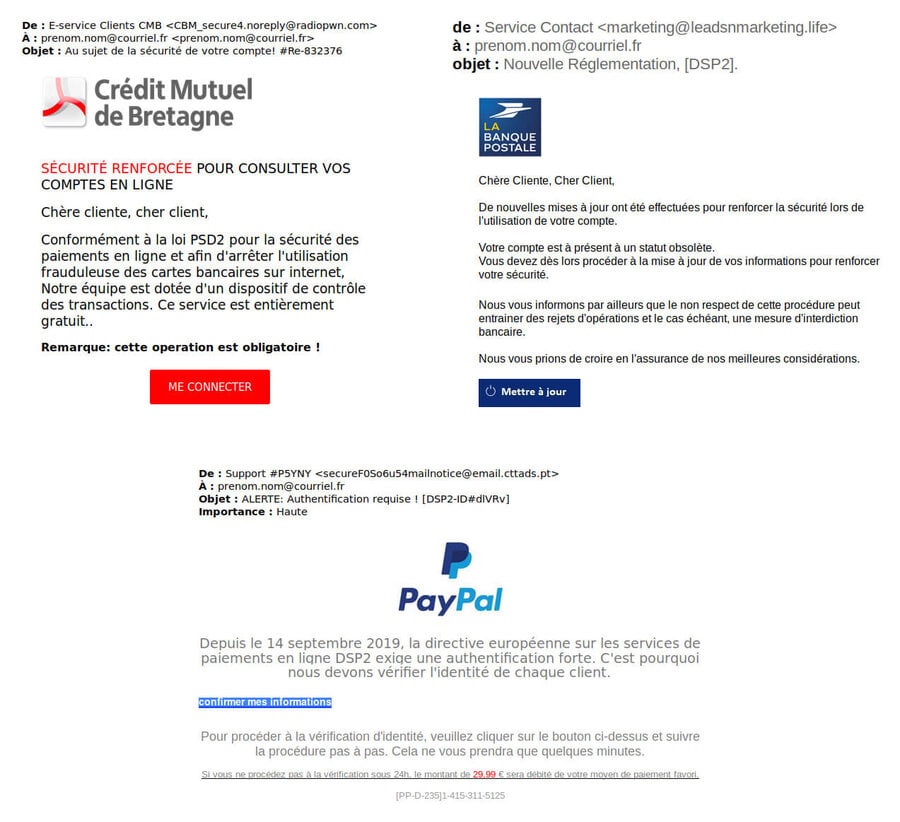

Qu'est-ce que le phishing ? Tout ce que vous devez savoir pour vous protéger des courriels frauduleux - ZDNet

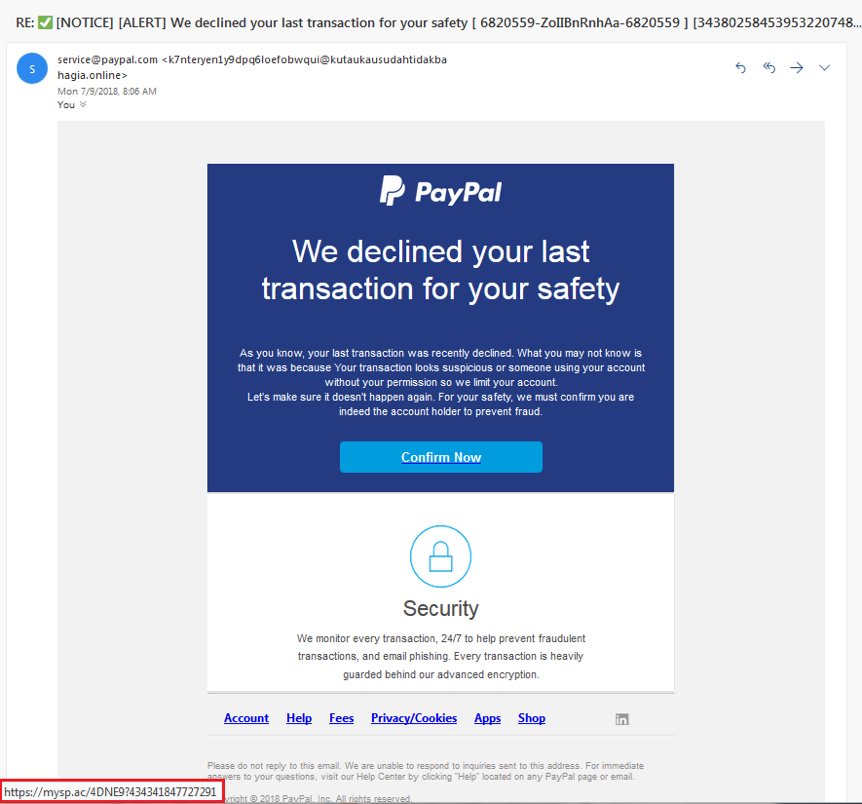

Que faire si vous êtes victime d'une tentative d'hameçonnage Que faire si vous êtes victime d'une tentative d'hameço

Hameçonnage : les points à vérifier pour ne pas se faire avoir - Azerfi - Cabinet d'expertise comptable